Active Directory Vous aide à gérer et à sécuriser les ressources réseau en stockant des informations sur les utilisateurs, les ordinateurs et les autorisations. Nous pouvons s déchirure Clés de récupération BitLocker central. Dans cet article, nous allons apprendre comment vous pouvez Stockez les clés de récupération BitLocker dans Active Directory.

Stocker les clés de récupération BitLocker dans Active Directory

En configurant la stratégie de groupe (GPO), nous pouvons enregistrer automatiquement les clés de récupération pour les ordinateurs compatibles Bitlocker. Si vous êtes un administrateur ou quelqu'un avec la permission d'accéder à l'annonce, vous pouvez le récupérer pour déverrouiller les disques chiffrés si un utilisateur oublie son mot de passe.

Si vous souhaitez stocker les clés de récupération BitLocker dans Active Directory, suivez les étapes ci-dessous.

- Configurer GPO pour stocker les informations de récupération BitLocker dans Active Directory Domain Services

- Activer Bitlocker

- Donner la permission de voir le bitlocker

- Afficher la clé de récupération BitLocker

En discutons en détail.

1] Configurer GPO pour stocker les informations de récupération BitLocker dans les services de domaine Active Directory

Comme mentionné précédemment, nous devons configurer la stratégie de groupe pour stocker les informations de récupération BitLocker dans le service Active Directory. Pour ce faire, vous devez suivre les étapes mentionnées ci-dessous.

cómo borrar el historial de búsqueda de youtube en la pc

- Tout d'abord, lancez le Console de gestion des politiques de groupe sur le système.

- Ensuite, vous pouvez soit créer un nouveau GPO en naviguant Dans votre domaine, cliquez avec le bouton droit sur les objets de stratégie de groupe, sélectionnant de nouveaux, nommer le GPO et cliquer sur OK, ou vous pouvez modifier un GPO existant; Assurez-vous simplement qu'il est lié à l'OU.

- Sous le GPO, allez à Configuration de l'ordinateur / stratégies / modèles administratifs / composants Windows / cryptage du lecteur BitLocker.

- Rechercher Stocker les informations de récupération BitLocker dans Active Directory Domain Services, double-cliquez dessus et sélectionnez Activé.

- Cochez le Exiger une sauvegarde bitlocker à AD DS Et de la liste déroulante qui dit Sélectionnez les informations de récupération BitLocker pour stocker, sélectionner Mots de passe de récupération et packages de clés; faire un clic Appliquer> ok.

- Maintenant, vous devez aller à l'un des dossiers suivants BitLocker Drive Encryption.

- Drives du système d'exploitation : Gère les politiques pour les disques où le système d'exploitation est installé, tel que la restriction de l'accès ou de la cryptage des données.

- Drives de données fixes: Contrôle les paramètres des lecteurs internes non OS, comme l'activation du chiffrement BitLocker ou des limitations d'accès.

- Drives de données amovibles: Applique des règles pour les dispositifs externes, tels que les lecteurs USB, pour appliquer le chiffrement ou l'accès à blocs.

- Ensuite, allez à Choisissez comment les lecteurs de systèmes protégées par bitlocker peuvent être récupérés, Définissez-le sur Activé et cochez N'activez pas BitLocker tant que les informations de récupération ne sont pas stockées dans AD DS pour les lecteurs du système d'exploitation (Cela dépend du lecteur GPO que vous avez sélectionné).

- Enfin, cliquez sur Appliquer> ok.

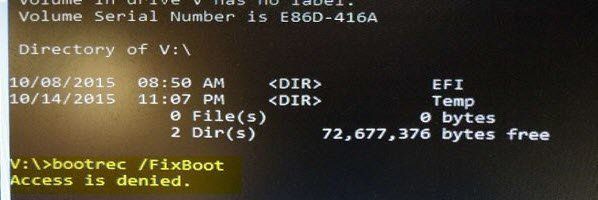

Après avoir apporté les modifications au GPO, vous devez exécuter la commande suivante pour la mettre à jour.

2AE5F8D03647DF48BC0792C97E88722D24C6DPour vérifier si la stratégie est mise à jour, vous pouvez exécuter GPRESULT / R.

2] Activer Bitlocker

Nous devons maintenant activer la protection BitLocker sur le système d'exploitation de notre client. Dans File Explorer, Cliquez avec le bouton droit sur le lecteur que vous souhaitez protéger à l'aide de BitLocker et sélectionnez Allumer le bitlocker .

Vous pouvez également exécuter la commande Activer-bitlocker -mountpoint c: -UsedSpaceonly -SkiphardWareTest -recoverypasswordprotector (Remplacez C par le lecteur requis)

Dans le cas où le lecteur en question avait Bitlocker activé avant d'apporter des modifications au GPO, nous devons envoyer la clé de récupération manuellement. Exécutez les commandes suivantes pour faire de même.

manage-bde -protectors -get c:48DF817F7ECF6E2DDC82E3F344B4A4E43855537A73] Donnez la permission de voir le bitlocker

En tant qu'administrateur, vous avez le privilège de visualiser la clé de récupération Bitlocker, mais si vous ne l'êtes pas, vous ne pouvez pas. Si vous voulez que les autres affichent la clé, suivez les étapes mentionnées ci-dessous pour leur donner les autorisations.

- Cliquez avec le bouton droit sur l'unité d'organisation publicitaire en question et cliquez sur Contrôle du délégué.

- Cliquer sur Ajouter et ajoutez le groupe auquel vous souhaitez donner la permission.

- Cliquer sur Créez une tâche personnalisée pour déléguer> Suivant.

- Vous devez maintenant vérifier Seuls les objets suivants dans le dossier option, cochez MSFVE-RecoveryInformation Objets, et cliquez sur Suivant.

- Cocher Général, lire, et Lisez toutes les propriétés et cliquez sur Suivant.

Maintenant, tous les utilisateurs de ce groupe peuvent afficher le mot de passe BitLocker.

4] Afficher la clé de récupération BitLocker

Maintenant que nous avons activé la clé de récupération BitLocker et l'avons envoyée à l'annonce, nous pouvons aller de l'avant et le voir. Avant cela, vous devez exécuter la commande suivante pour installer les outils de gestion BitLocker.

Install-WindowsFeature RSAT-Feature-Tools-BitLocker-BdeAducExtMaintenant, ouvert Utilisateurs et ordinateurs Active Directory , accédez aux propriétés de l'ordinateur sur lequel vous souhaitez vérifier la touche Bitlocker, accédez à l'onglet BitLocker Recovery et vérifiez le Mot de passe de récupération.

C'est ça!

kodi remote control setup

Lire: Modifier la méthode de chiffrement Bitlocker et la force du chiffre

Où dois-je stocker ma clé de récupération Bitlocker?

Vous devez stocker votre clé de récupération BitLocker en toute sécurité pour garantir l'accès si nécessaire. Vous pouvez l'enregistrer sur votre compte Microsoft, l'imprimer, le garder dans un endroit sûr ou le stocker sur un lecteur externe ou un USB. Cependant, le meilleur endroit pour le stocker se trouve dans l'Active Directory, vous pouvez suivre les étapes mentionnées plus tôt pour faire de même.

Lire: Allumez ou désactivez l'utilisation de BitLocker sur les lecteurs de données amovibles

Où est l'ID de clé de récupération BitLocker dans Azure AD?

L'ID de clé de récupération BitLocker dans Azure AD se trouve dans le centre d'administration Azure Active Directory. Naviguez vers les périphériques> les touches BitLocker et recherchez à l'aide de l'ID de clé de récupération affichée sur l'écran de récupération. Si vous êtes enregistré dans Azure AD, vous verrez le nom de l'appareil, l'ID de clé et la clé de récupération.

Lisez également: Configurez le chiffrement basé sur le matériel BitLocker pour les lecteurs de données fixes.

![Erreur Windows Installer lors de l'application de transformations [Corrigé]](https://prankmike.com/img/errors/F7/windows-installer-error-applying-transforms-fixed-1.jpg)