En tant qu'expert informatique, je suis toujours à l'affût des dernières menaces de logiciels malveillants afin de garder une longueur d'avance. J'ai récemment découvert un nouvel outil qui me permet de visualiser les cyberattaques en temps réel, et je suis impressionné ! Ce nouvel outil, que j'appellerai le 'traqueur de logiciels malveillants', est un excellent moyen de garder un œil sur les dernières menaces de logiciels malveillants. Cela me permet de voir quelles attaques se produisent en temps réel et de suivre la progression de ces attaques. Il s'agit d'une ressource précieuse pour moi, car elle m'aide à me tenir au courant des dernières menaces. Le traqueur de logiciels malveillants est un excellent outil pour les professionnels de l'informatique et les experts en cybersécurité. C'est une ressource précieuse qui peut vous aider à garder une longueur d'avance sur les dernières menaces. Je recommande fortement de le vérifier!

L'année dernière, les campagnes de logiciels malveillants ont dominé le paysage des menaces. Cette année, cette tendance devrait se poursuivre, quoique sous une forme plus dangereuse. Une observation commune de plusieurs chercheurs de premier plan en sécurité a montré que la majorité des auteurs de logiciels malveillants se sont appuyés sur les ransomwares pour générer la majeure partie de leurs revenus. Il y a également eu une augmentation de la fraude publicitaire. Les appareils connectés à Internet, mieux connus sous le nom d'IdO, se sont également avérés être un fruit à portée de main qui a été largement exploité par les attaquants.

Si nous n'avons pas de lois et d'institutions de base pour les faire respecter, ces attaques ne peuvent que s'intensifier et constituer une menace encore plus grande pour Internet. Ainsi, nous ne pouvons que nous attendre à ce que les logiciels malveillants deviennent plus agressifs et aient un impact direct sur nos vies. Cartes de suivi des logiciels malveillants peut révéler des informations sur les logiciels malveillants actifs sur Internet et prendre des mesures de précaution à l'avance.

Meilleures cartes pour le suivi des logiciels malveillants

Cet article répertorie certaines cartes de suivi des logiciels malveillants utiles qui peuvent être utilisées dans les scénarios de cybermenaces modernes.

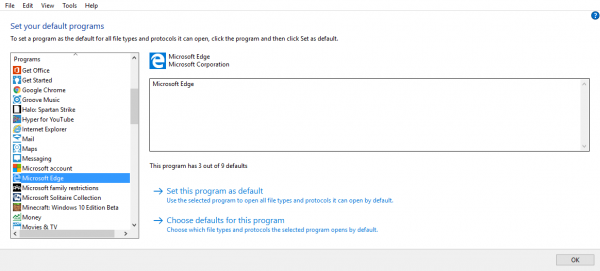

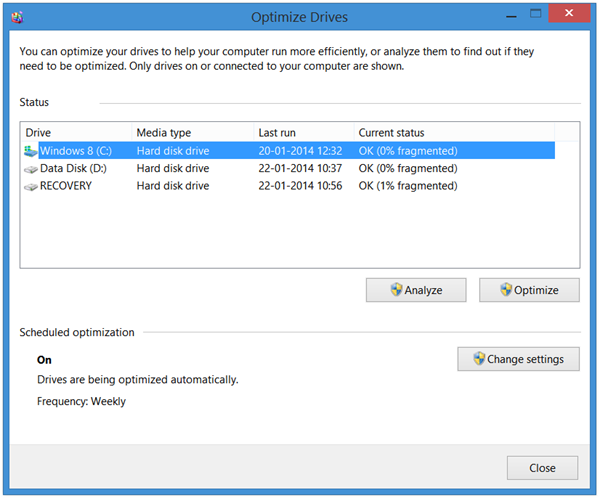

cómo actualizar Windows Phone 8.1 a 10

Coup de menace

![]()

Cette carte de suivi des logiciels malveillants affiche les cyberattaques mondiales en temps réel et affiche les adresses IP des attaquants et des cibles. Threatbutt utilise la technologie Clown Strike pour exploiter la puissance des systèmes cloud privés, hybrides, publics et cumulatifs afin de fournir des renseignements sur les menaces de niveau Viking à toute entreprise. Cliquez ici.

cambiar flac a mp3

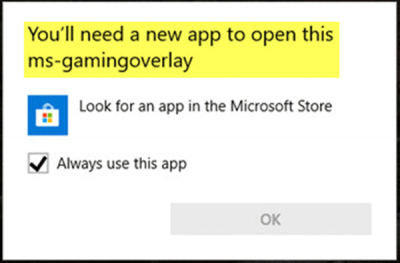

Carte des menaces Fortinet

![]()

La carte des menaces Fortinet vous permet de suivre en temps réel les cyberattaques en cours. Sa console affiche l'activité du réseau par zone géographique. Ainsi, les menaces de différents pays du monde sont à votre disposition. De plus, vous pouvez survoler l'emplacement du FortiGate pour afficher le nom de l'appareil, l'adresse IP et le nom/l'emplacement de la ville. Pour savoir quels pays représentent des menaces plus sérieuses pour votre région/localisation, consultez l'origine des fléchettes rouges ou consultez les listes visuelles de menaces en bas. Contrairement aux autres consoles FortiView, cette console n'a pas d'options de filtrage. Cependant, vous pouvez cliquer sur n'importe quel pays pour voir des détails plus détaillés (filtrés). Venez ici.

En bas se trouve une liste visuelle des menaces qui affiche les éléments suivants :

- Humeur

- gravité

- La nature des attaques

Le dégradé de couleur des flèches sur la carte indique un risque de circulation, tandis que le rouge indique un risque plus grave.

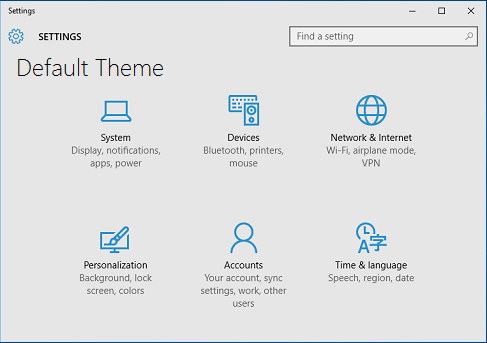

Carte des logiciels malveillants Norse Corp

![]()

Lorsqu'il s'agit d'offrir des solutions de sécurité proactives, Norse semble digne de confiance. Sa méthode d'affichage des logiciels malveillants est basée sur la plate-forme «dark intelligence», qui est capable de fournir une protection fiable contre les menaces sophistiquées d'aujourd'hui. Veuillez noter que ce site nécessite l'activation de javascript pour fonctionner correctement. Lien .

incapaz de establecer un nuevo propietario

Carte des cybermenaces FireEye

Une caractéristique unique de FireEye Cyber Threat Map est qu'en plus de visualiser les cyberattaques mondiales récentes sur FireEye Cyber Threat Map, vous pouvez vous abonner pour être averti lorsque des attaques sont détectées et protéger les données de votre organisation. La carte est basée sur un sous-ensemble de données d'attaque réelles qui a été optimisé pour une meilleure représentation visuelle. Cliquez ici Visitez le site.

Traqueur de logiciels malveillants ESG

![]()

Cela vous permet de visualiser les dernières tendances en matière d'infection par des logiciels malveillants en temps réel et de vérifier les épidémies de logiciels malveillants dans votre zone spécifique via Google Maps. L'outil affiche également les données d'infection par les logiciels malveillants collectées via les journaux de rapport de diagnostic des ordinateurs analysés par son scanner de logiciels espions SpyHunter. Le scanner, après une analyse minutieuse, génère une représentation graphique en direct des infections suspectées et confirmées dans le monde entier. Il indique la tendance dominante des attaques mensuelles et quotidiennes de logiciels malveillants sur les PC. C'est ici!

CheckPoint Live Map des cyberattaques

![]()

La carte est basée sur ThreatCloud Intelligence, un réseau collaboratif de lutte contre la cybercriminalité. Il est capable de fournir des données sur les menaces et les tendances des attaques à partir d'un réseau mondial de capteurs de menaces. Une fois collectées, les informations sur les cyberattaques sont propagées aux passerelles clients, leur fournissant ainsi des informations en temps réel sur les menaces et les tendances des attaques pour les aider à se protéger contre les robots, les menaces persistantes avancées et d'autres formes sophistiquées de logiciels malveillants. Visiter un site.

Carte en temps réel de Kaspersky Cyberthreat

![]()

Si vous n'êtes pas tout à fait sûr d'avoir été victime d'une cyberattaque, consultez la cybercarte en temps réel de Kaspersky Cyberthreat. La page affiche les attaques en temps réel détectées par leurs différents systèmes sources. Il a ce qui suit,

- Antivirus Internet

- Accès scanner

- Scanner à la demande

- Système de détection d'intrusion

- Antivirus de messagerie

- Analyse de vulnérabilité

- Détection d'activité de botnet

- Anti-spam de Kaspersky

La carte interactive vous permet de personnaliser sa mise en page en filtrant certains types de menaces malveillantes, telles que celles mentionnées ci-dessus. Donc, si vous êtes vraiment intéressé par le suivi des origines des cyberattaques en temps réel, ou si vous cherchez simplement un moyen de visualiser le niveau de menace dans votre région, la carte interactive des cybermenaces en temps réel de Kaspersky vous montre les incidents dans le monde. Vérifiez-le! .

escritorio refrescante

Carte en direct de Malwaretech

![]()

Cette carte est pour https://intel.malwaretech.com/pewpew.html affiche la répartition géographique des infections de logiciels malveillants et des graphiques de séries chronologiques de robots en ligne et de nouveaux robots.

Téléchargez PC Repair Tool pour trouver rapidement et corriger automatiquement les erreurs WindowsJ'espère que ce message vous sera utile !