Si vous téléchargez régulièrement Une note fichiers en pièces jointes, vous devez vous méfier car le fichier que vous téléchargez peut contenir des logiciels malveillants. Aujourd'hui, nous convenons que la propagation de logiciels malveillants n'est pas aussi facile que par le passé. En effet, de plus en plus d'utilisateurs d'ordinateurs ont choisi de mettre en œuvre de solides pratiques de sécurité.

Non seulement cela, mais les logiciels de sécurité au fil des ans sont devenus plus sophistiqués qu'auparavant. Par exemple, Microsoft Defender n'est plus le même qu'il y a de nombreuses années. Il s'est considérablement amélioré au point où il est tout aussi performant que les outils antivirus payants.

cómo abrir archivos ithmb

Maintenant, la grande question est de savoir pourquoi les fichiers Microsoft OneNote sont utilisés pour propager des logiciels malveillants ? C'est très important, mais également, comment les utilisateurs doivent-ils se protéger de ce fléau ?

Sécurisez votre ordinateur contre les logiciels malveillants basés sur OneNote

Les pirates profitent de OneNote pour propager des logiciels malveillants. Pourquoi font-ils cela, qui sont les cibles et comment protéger votre ordinateur ? Telles sont les questions auxquelles nous avons décidé de répondre avec le plus de détails possible.

Raisons pour lesquelles les pirates utilisent OneNote pour distribuer des logiciels malveillants

Dans le passé, les pirates se concentraient sur les fichiers Office doc, xls, ppt pour envoyer des logiciels malveillants. C'était parce que la macro était activée par défaut. Cependant, en 2022, Microsoft a décidé de désactiver la fonction de macro par défaut, ce qui a causé une brèche majeure dans les opérations de piratage.

Dans cet esprit, les pirates avaient besoin d'un nouveau format pour faire le travail, et ils ont choisi OneNote pour cela. Vous voyez, cela ne devrait pas surprendre car OneNote est un outil de prise de notes populaire installé par défaut sur chaque ordinateur Windows.

Ainsi, même si une victime potentielle n'a jamais utilisé OneNote, cela n'aurait pas d'importance tant qu'elle clique sur le fichier infecté.

De plus, l'application OneNote est digne de confiance, il est donc beaucoup plus facile d'amener les utilisateurs à cliquer sur un fichier OneNote que tout ce qui sort de l'ordinaire.

Les pirates utilisent OneNote pour cibler les entreprises

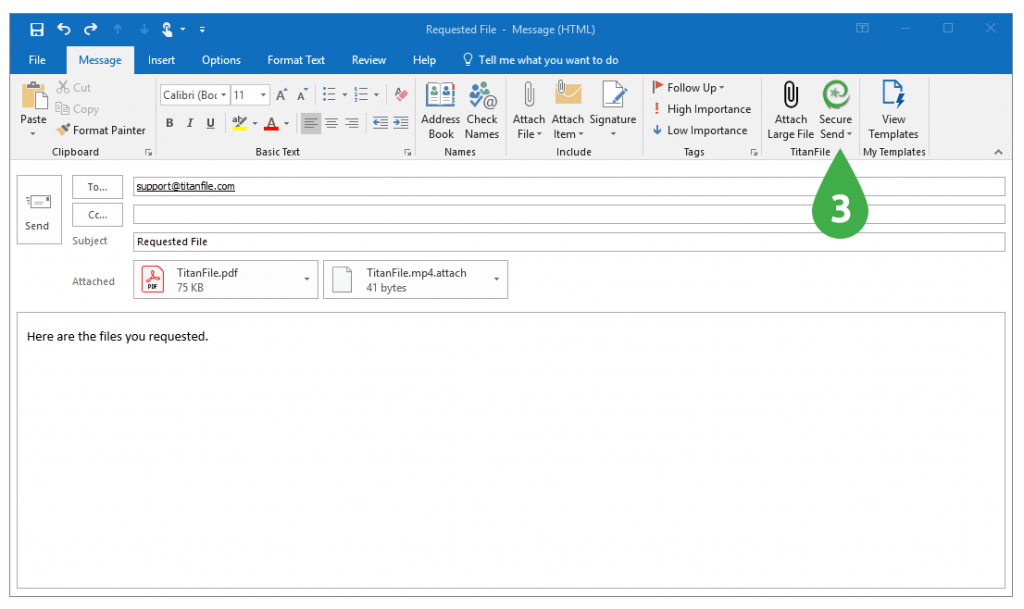

Les attaques liées à OneNote ciblent généralement les entreprises. Les pirates le font parce que les fichiers OneNote sont inclus dans les e-mails, qui sont envoyés en masse aux employés. Les fichiers joints sont souvent conçus pour voler des informations, une pratique connue sous le nom de phishing.

Les employés des entreprises sont la cible principale, c'est vrai, mais cela ne signifie pas que les individus ordinaires sont libres de faire ce qu'ils veulent, alors gardez cela à l'esprit.

Les escrocs utilisent OneNote pour envoyer des pièces jointes malveillantes

Les acteurs malveillants distribuent des fichiers OneNote malveillants dans des e-mails qui traitent de sujets courants liés à l'expédition et aux factures, par exemple. Chose intéressante, ces fichiers incluent apparemment des raisons valables pour lesquelles le récepteur devrait les télécharger.

Notez que certains e-mails peuvent diriger les utilisateurs vers un site Web avec un contenu téléchargeable malveillant, tandis que d'autres inséreront le fichier OneNote concerné en pièce jointe.

Lorsque le destinataire ouvre un fichier infecté, il lui sera demandé de cliquer sur un graphique particulier. Une fois cela fait, le fichier intégré sera exécuté et téléchargera automatiquement les logiciels malveillants sur l'ordinateur Windows via des serveurs distants du monde entier.

Quels sont les types de logiciels malveillants que les pirates installent via OneNote ?

D'après ce que nous avons recueilli jusqu'à présent, les pirates essaieront d'installer des chevaux de Troie d'accès à distance, des rançongiciels et des voleurs d'informations.

- Voleurs d'informations : En termes simples, un voleur d'informations est un cheval de Troie conçu dans le but de voler des données privées. Souvent, les voleurs d'informations sont utilisés pour voler des identifiants de connexion tels que des mots de passe et même des informations financières importantes.

- Chevaux de Troie d'accès à distance (RAT) : ce type de cheval de Troie, également appelé RAT, est un logiciel malveillant qui permet aux pirates de contrôler un appareil à distance. Une fois le cheval de Troie d'accès à distance installé, les attaquants peuvent envoyer des commandes à la machine et installer d'autres types de logiciels malveillants.

- Logiciels de rançon : Le but de Logiciels de rançon est d'extorquer des entreprises et des particuliers. Une fois le logiciel malveillant installé sur un ordinateur, tous les fichiers sont cryptés et le propriétaire n'y aura plus accès. L'attaquant demandera un paiement pour que cela change.

- Bots ou botnets : Dans de nombreux cas, les robots agissent comme une araignée, un type de programme malveillant qui parcourt Internet à la recherche de failles dans l'infrastructure de sécurité qu'il peut exploiter. A partir de là, le piratage se fait alors automatiquement. En termes de botnets, ce sont des logiciels malveillants qui peuvent accéder aux appareils via un codage malveillant. UN botnet piratera directement n'importe quel appareil, et les cybercriminels prendront le contrôle à distance.

- Rootkits : Si un pirate veut prendre le contrôle à distance d'un ordinateur spécifique, il y a de fortes chances qu'il commence par infecter l'appareil avec Rootkit logiciels malveillants. Souvent, la victime n'a aucune idée que son ordinateur est infecté, et comme les rootkits ont été conçus pour être cachés, de nombreux utilisateurs mettent beaucoup de temps avant de se rendre compte qu'ils ont été compromis.

LIRE : Comment prévenir les logiciels malveillants sur Windows 11

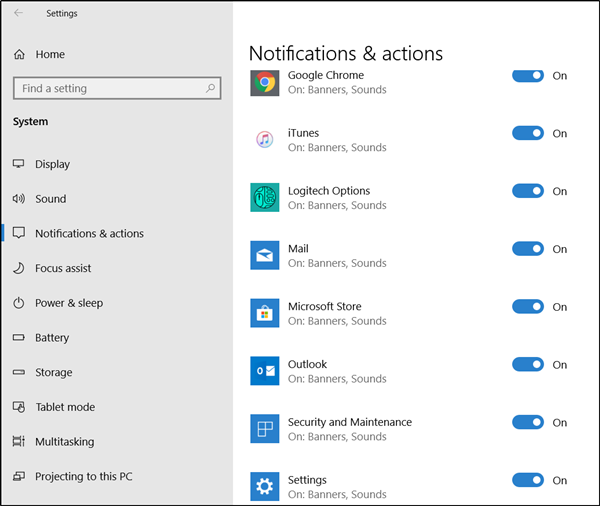

notificaciones de google chrome windows 10

Façons de protéger votre ordinateur contre les fichiers OneNote infectés

Il existe de nombreuses façons de protéger votre ordinateur contre les interférences extérieures. Il existe de nombreuses astuces conçues pour éloignez les pirates de votre ordinateur Windows . Par exemple, vous pouvez envisager de désactiver JavaScript, Flash et d'utiliser un mot de passe fort, ainsi qu'un outil antivirus suffisamment compétent tel que Microsoft Defender.

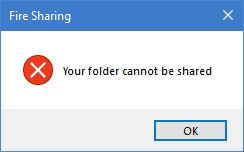

De plus, vous devez vous assurer que tous les fichiers OneNote qui vous sont envoyés sont d'abord analysés avant d'être ouverts. Si vous appartenez au monde des affaires, veuillez vérifier auprès d'un collègue ou d'un responsable pour savoir si les fichiers joints peuvent être ouverts en toute sécurité.

De plus, si vous n'avez pas encore téléchargé et installé Windows 11/10 sur votre ordinateur, faites-le car ces systèmes d'exploitation sont dotés d'une sécurité améliorée.

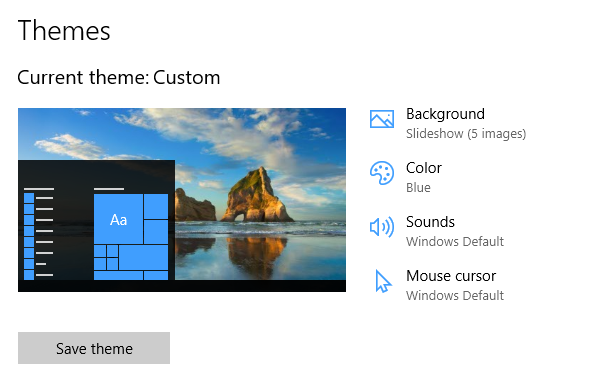

temas de color de firefox

Enfin, vérifiez s'il existe des mises à jour pour OneNote et Windows. De temps à autre, Microsoft publiera des mises à jour de sécurité pour protéger l'utilisateur des interférences extérieures.

LIRE : Service de sécurité Windows manquant après une attaque de logiciel malveillant

Quel est le logiciel malveillant dans les fichiers OneNote ?

Le malware le plus connu dans OneNote à l'heure actuelle s'appelle Emoted, et il est distribué via des pièces jointes Microsoft OneNote par e-mail. Le plan consiste à contourner les restrictions de sécurité de Microsoft dans le but d'infecter plusieurs cibles. De plus, le malware Emoted a toujours été lié à Microsoft Word et Excel, mais de nos jours, il cible OneNote.

LIRE : Comment supprimer un virus de Windows 11

OneNote peut-il être crypté ?

Microsoft OneNote tire parti du cryptage pour sécuriser les sections protégées par un mot de passe. Gardez à l'esprit que si vous oubliez l'un de vos mots de passe de section, vous ne pourrez pas déverrouiller le contenu qu'il contient.